Аутсорсинг информационной безопасности

Системы обеспечения информационной безопасности организации требуют постоянного контроля со стороны профессионального обслуживающего персонала периодического внесения изменений и прочих работ по сопровождению систем. В некоторых случаях с целью экономии затрат, целесообразно рассмотреть возможность постановки услуг по обеспечению информационной безопасности на аутсорсинг у внешних организацией. Особенно эти положительные стороны аутсорсинга актуальны для малого и среднего бизнеса.

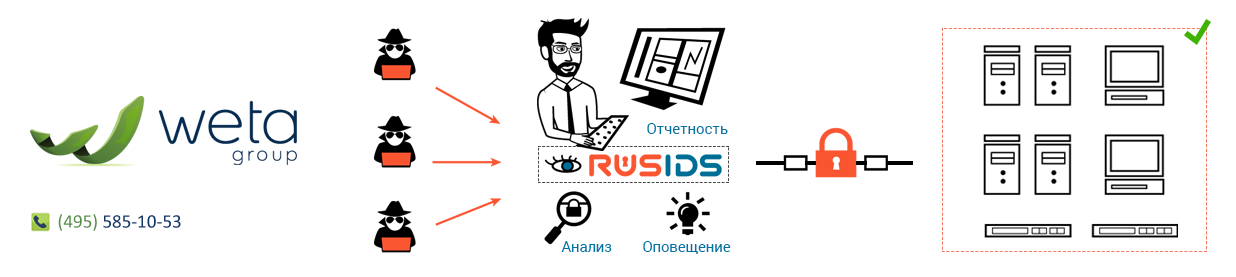

Наша компания успешно предоставляет подобные услуги и имеет хорошо отработанные процедуры взаимодействия с Заказчиком. Клиенты Компании «Weta» имеют возможность сосредоточиться на ведении своей основной деятельности, в то время как опытные профессионалы возьмут на себя все тонкости и трудности управления информационной безопасностью.

| При заказе услуги «Аутсорсинг информационной безопасности» заказчики нашей компании, в зависимости от потребностей и технических условий, получают пакет услуг: | ||

|

|

|

Малому и среднему бизнесу

Реализация требований законодательства и регуляторов в области защиты персональных данных зачастую требует от собственников и менеджмента выделения сравнительно крупных денежных средств, что может негативно повлиять на деятельность компании в целом.

Так, например, персональные данные относятся к конфиденциальной информации. Закон о лицензировании отдельных видов деятельности N 99-ФЗ требует наличия в компании лицензии на техническую защиту конфиденциальной информации (ТЗКИ). Для ее получения необходимо провести ряд мероприятий, достаточно затратных для небольших организаций. Их рыночная стоимость колеблется в пределах от 500 000 до 700 000 руб. и выше.

Группа компаний Weta обладает всеми необходимыми лицензиями ФСТЭК России и ФСБ России и предлагает за небольшую фиксированную абонентскую плату обеспечить и на срок не менее 6 месяцев (чем больше срок, тем ниже уровень оплаты) выполнение требований регуляторов (ФСТЭК России, ФСБ России, Банка России):

- обследование информационных систем заказчика;

- разработка модели нарушителя и частной модели угроз информационной безопасности;

- построение системы защиты информационных активов, в т.ч. информационных систем персональных данных, включающее разработку технического задания и технического проекта. Реализация и внедрение оформляется отдельным соглашением;

- разработка необходимых регламентирующих документов, в т.ч. по вопросам обработки персональных данных;

- управление системой информационной безопасности Заказчика;

- расследование инцидентов информационной безопасности и подготовка предложений по их недопущению;

- обучение персонала Заказчика вопросам информационной безопасности.