Решения Tenable

Система мониторинга информационной безопасности предприятия Tenable Security Center

Введение в продукт

Всем известен хорошо зарекомендовавший себя продукт программный сканер безопасности Tenable Security Scanner который решает задачи обнаружения и анализа уязвимостей в корпоративной сети. Существует и уникальный продукт на рынке средств обеспечения безопасности который позволяет решить задачи мониторинга, обнаружения уязвимостей, анализа сетевого трафика, обнаружения атак, корреляции и сбора событий в автоматическом режиме и при этом имеет возможность проведения аудита систем в режиме оценки их соответствия стандартам PCI DSS, FDDC и собственным стандартам безопасной настройки систем предприятия.

Система Tenable Security Scanner – продукт который хорошо зарекомендовал себя для решения задач построения полноценной системы мониторинга масштаба предприятия и соответствует требованиям стандартов и федеральных законов при развертывании. В настоящее время с помощью этого продукта успешно решаются вопросы прохождения сертификационного аудита PCI DSS, выполняются требования по СТОБР 1.0 в Банках и на предприятиях.

История внедрения продукта

История появления данного продукта в России начинается в 2006 году, когда возникла необходимость в развертывании полноценной системы мониторинга предприятия и стоял выбор о покупке системы которая удовлетворяла требованиям действующей политики информационной безопасности предприятия и система укладывалась в бюджет не более 1 000 000 рублей что было немаловажно. После того как выяснилось, что продление лицензий на продукт ISS Proventia составляет сумму в два раза большую чем выделенный бюджет то было принято решение о покупке Tenable Network Security. Развертывание системы производилось силами работников отдела информационной безопасности совместно с управлением информационной безопасности от каждого подразделения было выделено по одному человеку и в итоге система была развернута за два месяца включая создание исполнительной и рабочей документации описывающее взаимодействие подразделений ИТ и информационной безопасности.

В результате внедрения была построена система масштаба предприятия выполняющая следующие задачи и позволившая пройти сертификационный тест PCI DSS в 2007 году как удовлетворяющая требованиям регуляторов в т.ч. и ЦБ РФ на первом этапе внедления:

- оценка систем на соответствие требованиям PCI DSS

- проведение теста на проникновение в ИТ структуре по требованиям PCI DSS

- создание системы оповещения пользователей о события ИБ

- подсистема обработки событий атак на сервисы Банка (замена ISS Proventia)

- подсистема сканирования и обнаружения уязвимостей (замена XSpyder)

- круглосуточный мониторинг сетевого оборудования и сервисов Банка

- настройка системы отчетности для подразделений Банка

- система анализа рисков ИБ

- отслеживание активности в сетевом трафике

- контроль за исправлением уязвимостей со стороны ИТ подразделений

- контроль за правильностью настроек конфигурации сервисов

- созданы собственные шаблоны сканирования и оценки соответствия

На втором этапе внедрения были развернуты следующие подсистемы:

- подсистема обработки и корреляции логов событий (замена GFI Monitor)

- настроена система мониторинга трафика на предмет утечки конф. Информации

- настроена обработка аномальных событий ИБ по сервисам Банка

- произведена настройка отчетности для управления анализа рисков

- настроена инвентаризация оборудования по всему предприятию

- заменены агенты Syslog на агенты LCE (замена syslog сервера ИБ)

- назначены ответственные за реагирование на события ИБ в системе

- выполнена инвентаризация всех ИТ ресурсов на предприятии

Удобство развертывания системы заключалось в том что инсталляция агентов сбора событий LCE производилась только на контроллерах доменов как центрах авторизации и выделенных UNIX серверах где необходимо было собирать логи событий ИБ по требованиям PCI DSS. Выполнение второго этапа внедрения позволило выполнить требования ЦБ РФ предъявляемым к системе обеспечения информационной безопасности.

Возможности системы

В данную систему входят несколько модулей который выполняют следующие задачи:

- Tenable Security Center – центральная система ИБ

- LCE – log correlation engine – система обработки и корреляции логов ИБ от сервисов и сенсоров которыми могут быть как агенты LCE так и сетевое оборудование или системы обнаружения атак (Snort, Dragon, ISS, Cisco Mars, CheckPoint)

- Tenable Security Scanner – сканер информационной безопасности Tenable который выполняет сканирование по профилям и сигнатурам ИБ от Security Center

- PVS – пассивный сканнер выполняющий прослушивание трафика на предмет утечки конфиденциальной информации (номера паспортов, кредитных карточек, счетов клиентов)

- агенты LCE (агенты устанавливающиеся на все операционные системы – более 10 поддерживаемых систем для сбора логов событий ИБ)

Система позволяет настроить оповещение событий ИБ по конкретным случаям и конкретным признакам события, имеет встроенную систему отслеживания проблем включая открытие заявки на исправление уязвимости и назначения ответственных и поддерживает гибкую ролевую модель доступа в систему ИБ.

По каждый объекту анализа может быть построено множество отчетов включающие в себя классификацию по следующим признакам:

- • IP address watch lists

- • Tenable scan results

- • Passive Vulnerability Scanner discovered nodes

- • Log Correlation Engine IP address queries

- Manual IP list upload

- API IP list upload

- Regular Expressions

- Classification by OS

- Classification by App

- Classification by Domain

- DNS and Name patterns

- IP addresses

- Ports

- Protocols

- Event type and name

- Asset

- User

- Date or time range

- Inbound, outbound, external events

- Plugin family

- Scan Policy

- Plugin ID

- Severity

- Active, Passive or Compliance plugins

- Matching text searches

- Days since vulnerability was observed

- Days since vulnerability was found

- Reoccurring vulnerabilities

- Re-casted severity adjustments

- Risk Accepted vulnerabilities

- Specific SecurityCenter repository

Надо сказать что система Security Center (далее СМИБ) позволяет выполнять авторизацию в разных средах что позволяет провести полную инвентаризацию ИТ ресурсов предприятия и не требует административных прав как на сканируемые ресурсы так и там где развернуты агенты. Аутентификация обеспечивается следующими способами и протоколами:

- • Role based access to stored credentials

- • Kerberos

- • SNMP

- • SSH

- • SU/SUDO

- • Telnet

- • Windows Domain

- • Web Authentication

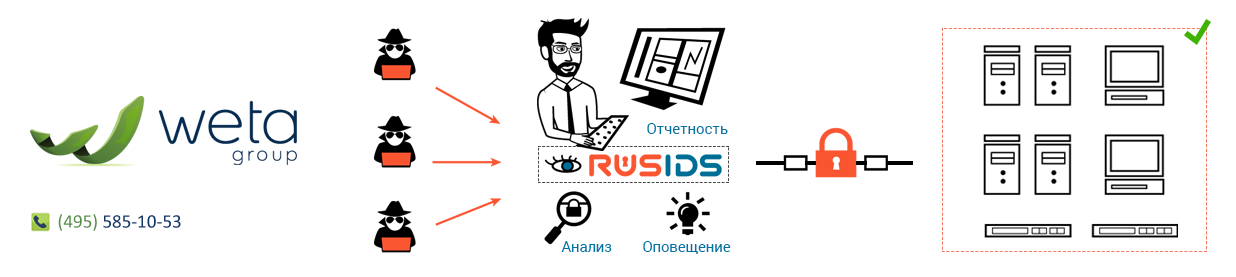

Архитектура системы предоставлена ниже на Рисунке 1.

Рисунок 1

Рисунок 1

Помимо инвентаризации ресурсов (обнаружение новых подключенных устройств, поддержка более 3000 типов устройств включая включая рабочие станции, сервера, маршрутизаторы, коммутаторы) обеспечивается и оценка защищенности ИТ систем предприятия как по собственным критериям оценки так и по более 10 готовым сертификационным тестам от вендоров (IBM, Cisco, Checkpoint, Microsoft, SAP, Oracle, Sun и других).

Обширная база сигнатур информационной безопасности позволяет выполнять построение отчетов сертифицированных регуляторами в частности подразделения ИБ могут использовать следующие шаблоны построение отчетов:

- CIS

- FISMA

- FDCC

- Common IT audits

- Common network monitoring reports

- OWASP 2010

- SANS CAG

- PCI

- Missing Patches

- Tenable Plugin Families

- Построение отчетов выводится в следующих форматах

- Password protected PDF

- Watermark for PDF reports

- RTF

- CSV

- 3D Visualization

- Log search text results

- Footer, Header and Table of Contents management

- Multiple landscape and letter layouts

Данная система мониторинга ИБ масштаба предприятия достаточно гибко лицензируется по количеству обрабатываемых IP адресов. Фактически если система куплена из расчета 500 IP адресов то это количество адресов возможно одновременно сканировать и собирать с этого адресного блока логи событий ИБ тем самым разбивая сегменты сети предприятия на разные участки сканируемые в разное время с динамически меняемыми адреса. Лицензирование производится на выделенное DNS имя сервера с установленной системой Tenable Security Center что дает определенные преимущества при развертывании СМИБ.

Преимущества Tenable Security Center

- Оптимизация бюджета предприятия в зависимости от количества рессурсов

- Обнаружение потенциальных угроз безопасности в различных сегментах сети и систем

- Система оценки рисков и встроенная система HelpDesk позволяет планировать работы по устранению узявимостей и назначать приоритеты на выполнение работ

- Отчеты настраиваются в соответствие с действующей моделью угроз предприятия

- Единая консоль управления всеми подсистемами Security Center

- Встроенная система корреляции событий по всем источникам данных

- Обширная база уязвимостей от вендоров и аналитиков ИБ (более 10 источников)

- Распределенная архитектура системы масштаба предприятия (до 250 000 IP адресов на 1 Security Center)

- Сканирование систем в активном и пассивном режиме – единая система корреляции как результатов сканирования так и поступающих логов событий ИБ

Использование Security Center позволяет автоматизировать процесс мониторинга и оценки состояния информационной безопасности предприятия с использованием сертифицированных сигнатур (более 20 000) непосредственно от вендоров и сертифицированная по ISO 27000. Данный продукт является достаточно удобным в использовании и выпускается как в аппаратном исполнении, так и в образе виртуальной машины для среды VMWare.

По данным Security Magazine данный продукт признан лучшим продуктом в мире среди систем информационной безопасности, а руководитель Tenable Network Security Рон Гула вошел в двадцатку успешных CEO за 2010 год по предприятиям в сфере безопасности. По данному продукту на территории России производится обеспечение технической поддержки русскоязычных пользователей. Если у вас возникнут вопросы по функционалу и приобретению данного продукта обращайтесь к партнеру Tenable Network Security на территории РФ компании Weta Group по адресу support@weta.ru. Данный продукт может быть использован для выполнения задач по следующим стандартам и ФЗ:

- PCI DSS

- СТО БР ИББС-1.0-2008

- ISO 27001

- Закон "О персональных данных"

- Закон "О коммерческой тайне"

- Лицензионные требования ФСТЭК и ФСБ

Подробнее о компании Tenable на сайте www.tenable.com